クレジットカードやオンラインバンクの情報を盗むウィルス(マルウェア)に感染させる詐欺メール

【この記事はIT系ライター M氏 が書きました】

「ディズニーランドの入場券をご獲得になりました!」との件名で、クレジットカードやオンラインバンクの登録情報を不正に入手するマルウェアに感染させることを目的とした不審なファイルをダウンロードさせようとするメールの送信が確認され警視庁などが注意を呼び掛けています。

楽天とディズニーランドの共催?謎の入園登録表とは?

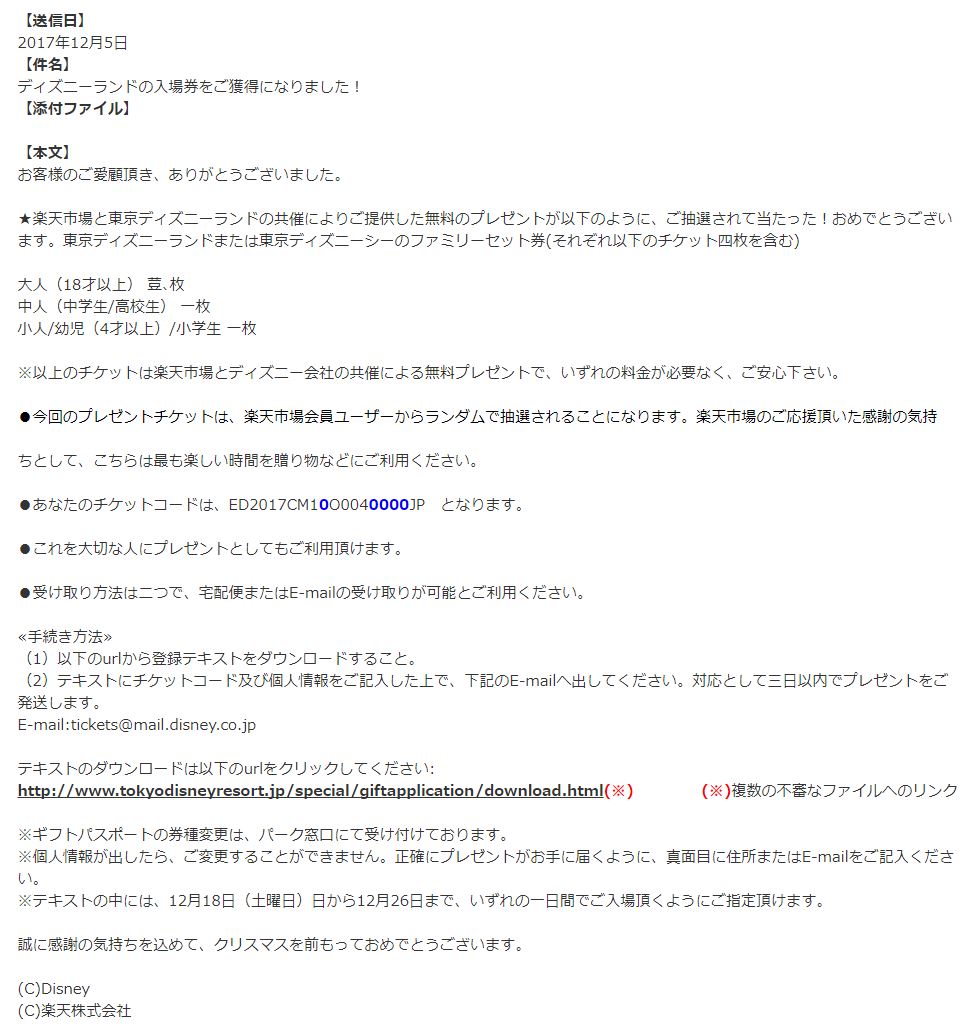

メールの送信日は12月5日(火)で、件名は「ディズニーランドの入場券をご獲得になりました!」

このメールは楽天市場とディズニーランドの共催キャンペーンを装い、東京ディズニーランドやディズニーシーの家族向け入場券が当選したという内容です。

メール本文にはには手続きに必要とされるチケットコードと登録作業用リンクが記載されていますが、このリンクをクリックすることでダウンロードされる「入園登録表.doc」がウィルス本体になります。

チケットのプレゼントコードとそれを有効にするために登録作業が必要などと記載していますが、すべてはこの入園登録表という名のウィルスファイルをダウンロードさせ実行させることが目的です。

もっともらしい内容の本文ですが、文章中に不自然な日本語表現や中国語の簡体字が使われているなど、不審な点が多いようです。

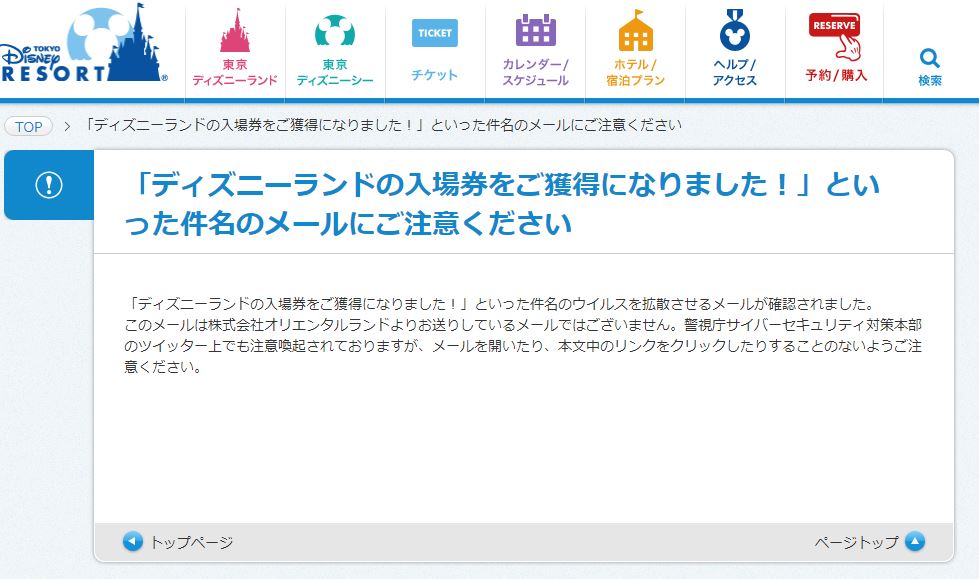

国内でも会員数の多い楽天市場からのお知らせであるかのように偽装していることから、一見すると信じてしまいそうな内容なのが実に巧妙です。実際にディズニーランドの入場券は懸賞サイト等で よく扱われていることもありユーザーの心理を巧みに狙っており、ディズニーランドの公式サイトでも注意喚起が行われる事態になっています。

より巧妙になる実名企業を語る不正メール

マルウェア感染を目的としたウィルスメールは後を絶ちませんが、近年は実名の企業を装った不正メールが次々に登場し、手口がより巧妙になってきています。

いくつか例を挙げてみます。

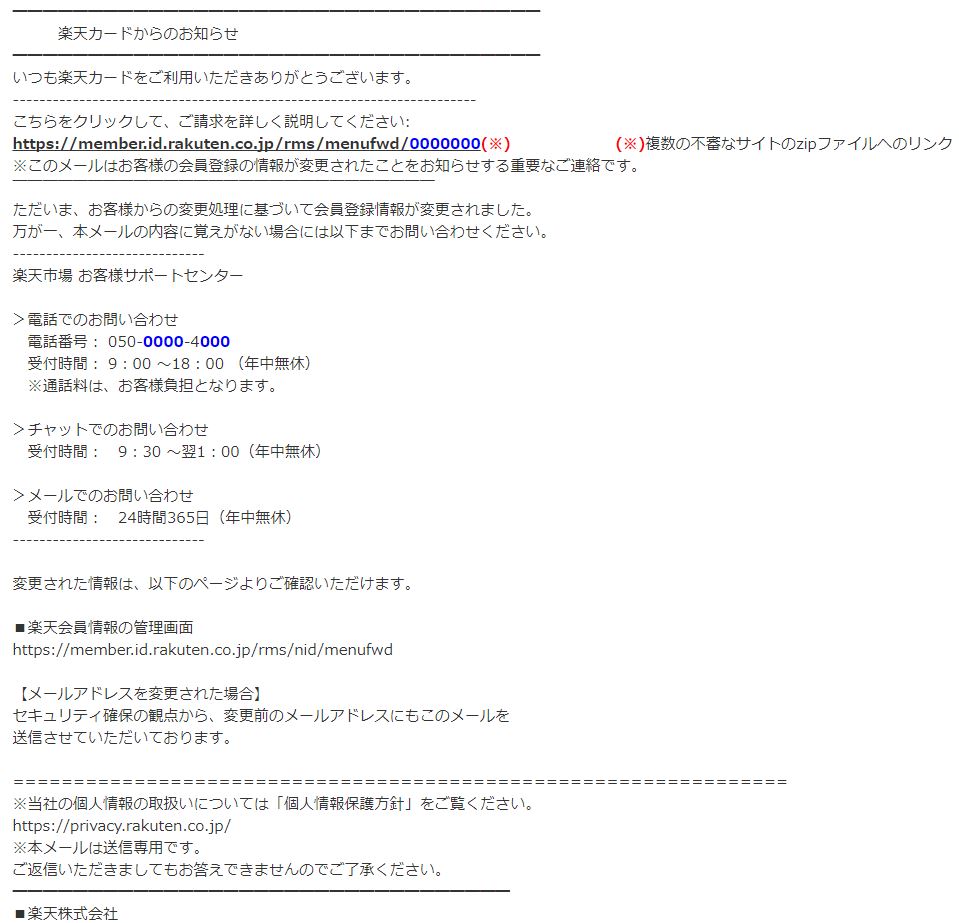

【事例その1】楽天カード請求内容確認を装うメール。

楽天カードの請求内容の確認先として不正ファイルのダウンロード用のリンクが仕込まれています。 ユーザー情報が第三者によって変更されたような本文で不安を煽っています。 日本語表現も特におかしな部分がないので初見では判別は難しいです。

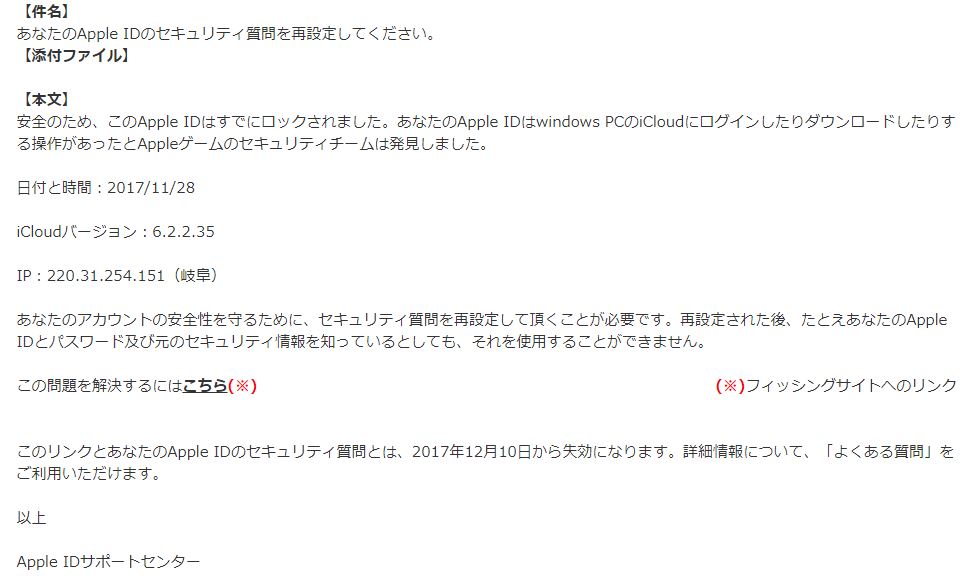

【事例その2】 Aplle IDのセキュリティ質問の再設定を促すメール

Apple IDが不正アクセスにあったためセキュリティ質問の再設定が必要であるとして、フィッシングサイトへのリンクが仕込まれています。「Apple IDの失効」という言葉でやはりユーザーの不安を煽る手口です。

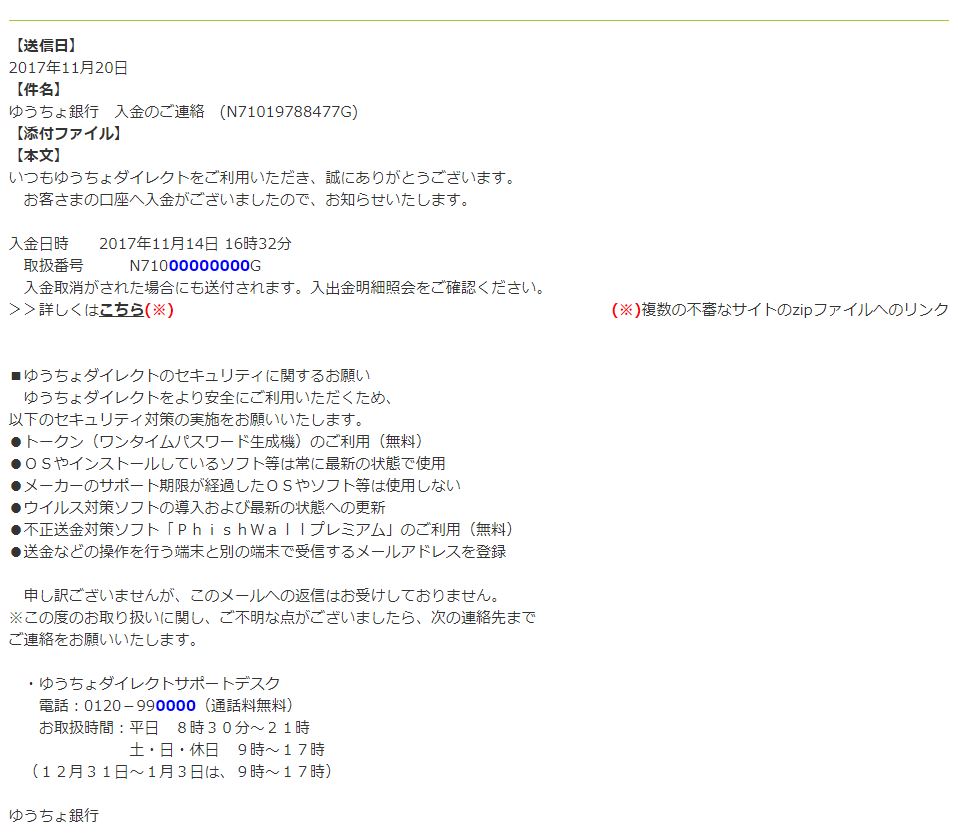

【事例その3】 ゆうちょ銀行への入金連絡を装うメール

ゆうちょ銀行の口座入金の連絡を装い、明細照会先に不正ファイルダウンロード用のリンクが仕込まれています。

自身の口座に入金があったという内容で身に覚えのない入金に対して、ユーザーが明細照会をするという心理を利用した手口です。

いくつか例を挙げてみましたが、共通しているのは知名度が高く利用者が多い企業・サービスを装っている点です。

従来のように一目で偽物とわかるようなものではなく、本物のロゴを使用したりメール本文の構成も実際のものに似せてあるため一見すると見分けがすぐにできないように巧妙化しています。

巧妙化するウイルスメールへの対策は?

ウィルスメールは不正ファイルをダウンロードさせようとするものが多いですが、特にMicrosoft Officeの脆弱性を狙ったものが多いです。

最近発覚したOfficeの脆弱性として、17年前に作成され現在もシステム内に残っている「Microsoft Office」向けの実行ファイルに、遠隔でコードを実行される脆弱性が存在することが判明し、Microsoftがパッチをリリースしています。

Microsoftではこのような脆弱性が発覚した場合には修正ファイルをリリースしますので、Windows Updateと併せてOffice等のアップデートを行い常に新しい状態にしておくことが大事です。

攻撃者はメールやウェブを用いて、ウィンドウズやOffice、あるいは様々なアプリケーションの脆弱性を利用した攻撃を特定のユーザーに対して仕掛けることが可能ですが、そのためには標的とするユーザーに不正なファイルを開かせる必要があります。

脆弱性への修正ファイルが提供されるまでには時間がかかる場合があります。修正ファイル提供前に、ウイルス被害ににあわないためには予め怪しいファイルを不用意に開かないことが大事です。

例えば、

拡張子 .js .jse → JavaScriptファイル・ JSCRIPT Scriptファイル

拡張子 .vbs .vbe → VBSCRIPT Scriptファイル

拡張子 .wsf → Windows Scriptファイル

このような普段見慣れない拡張子のついたファイルがメールに添付されていたり、ダウンロードされた場合は、不用意に開かないことが第一です。

このような形式のファイルを一般企業がメールを使ってユーザーとやり取りすることは通常ではまずありえませんので、すぐに不正メールであると疑うべきです。

インターネットを利用した様々な便利なサービスが生まれる一方で、個人情報の不正入手やマルウェアへの感染などを狙う悪質なメール・サイトが次々に生まれています。手口はより巧妙になりユーザー側の判断が常に問われています。

ウィルス被害は他人ごとではなく、いつ自分や家族が被害者になってもおかしくない、という危機意識を持つようにしましょう。

関連リンク

◆警視庁サイバーセキュリティ対策本部 公式twitter @MPD_cybersec

https://twitter.com/MPD_cybersec

◆一般財団法人 日本サイバー犯罪対策センター(JC3)

ウィルス付メール情報提供ページ

https://www.jc3.or.jp/topics/virusmail.html