【この記事はIT系ライター M氏 が書きました】

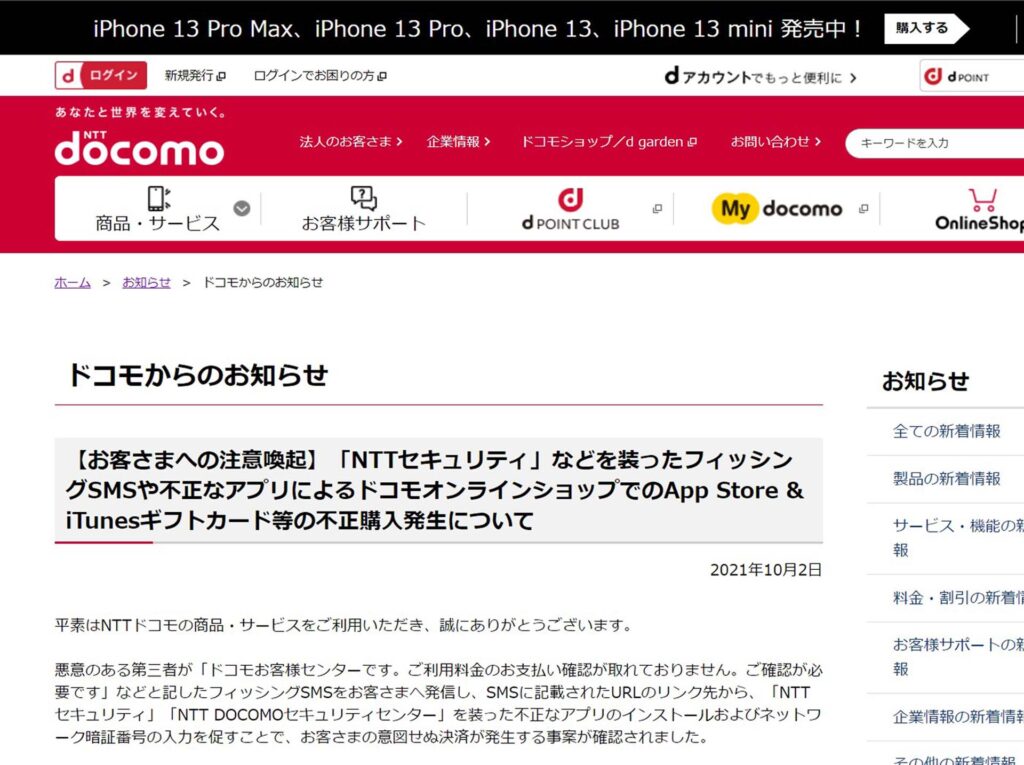

NTTドコモは2021年10月2日、「ドコモお客様センター」や「NTTセキュリティ」などを騙るフィッシング詐欺が発生しているとして、あらためて注意を呼びかけました。10月1日時点で、被害にあったユーザーの人数は約1,200人で、被害金額は約1億円に上り、同社が被害金額の全額を補償するとのことです。

同社によると「ドコモお客様センターです。ご利用料金のお支払い確認が取れておりません。ご確認が必要です」と記載された不審なSMSが届き、リンク先を開くと「NTTセキュリティ」や「NTT DOCOMOセキュリティセンター」を騙った不正なアプリのインストールおよび、アカウントのネットワーク暗証番号の入力を求められます。騙されて対応してしまうと、ドコモオンラインショップにおいて「App Store & iTunesギフトカード」などが不正に購入されるなどの被害を受けることが確認されています。

現在、NTTドコモはオンラインショップで「App Store&iTunesギフトカード」や「Google Playギフトコード」の販売を停止しています。

今回の詐欺手口に騙されないためには、SMSメッセージのリンクを開かないようにすることです。NTTドコモの料金未払いが気になる場合は、NTTドコモの公式ウェブサイトを検索してアクセスし、ログインして確認しましょう。ログインのやり方がわからない場合は、NTTドコモのサポートに直接連絡して確認しましょう。料金未払いの連絡をNTTドコモから送っていないことが分かるはずです。

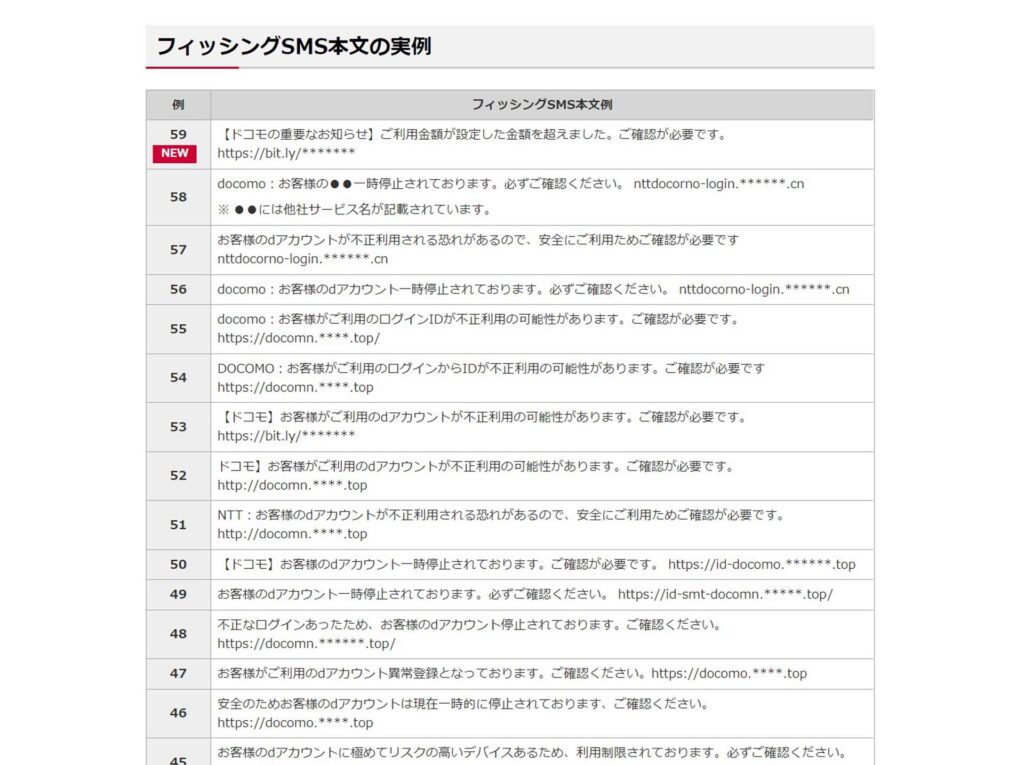

NTTドコモでは、フィッシング詐欺への対策をまとめた専用のページを設けています。今まで、どのようなフィッシング詐欺がおこなわれたか自己防衛のため把握しておきましょう。

■ フィッシング詐欺とは

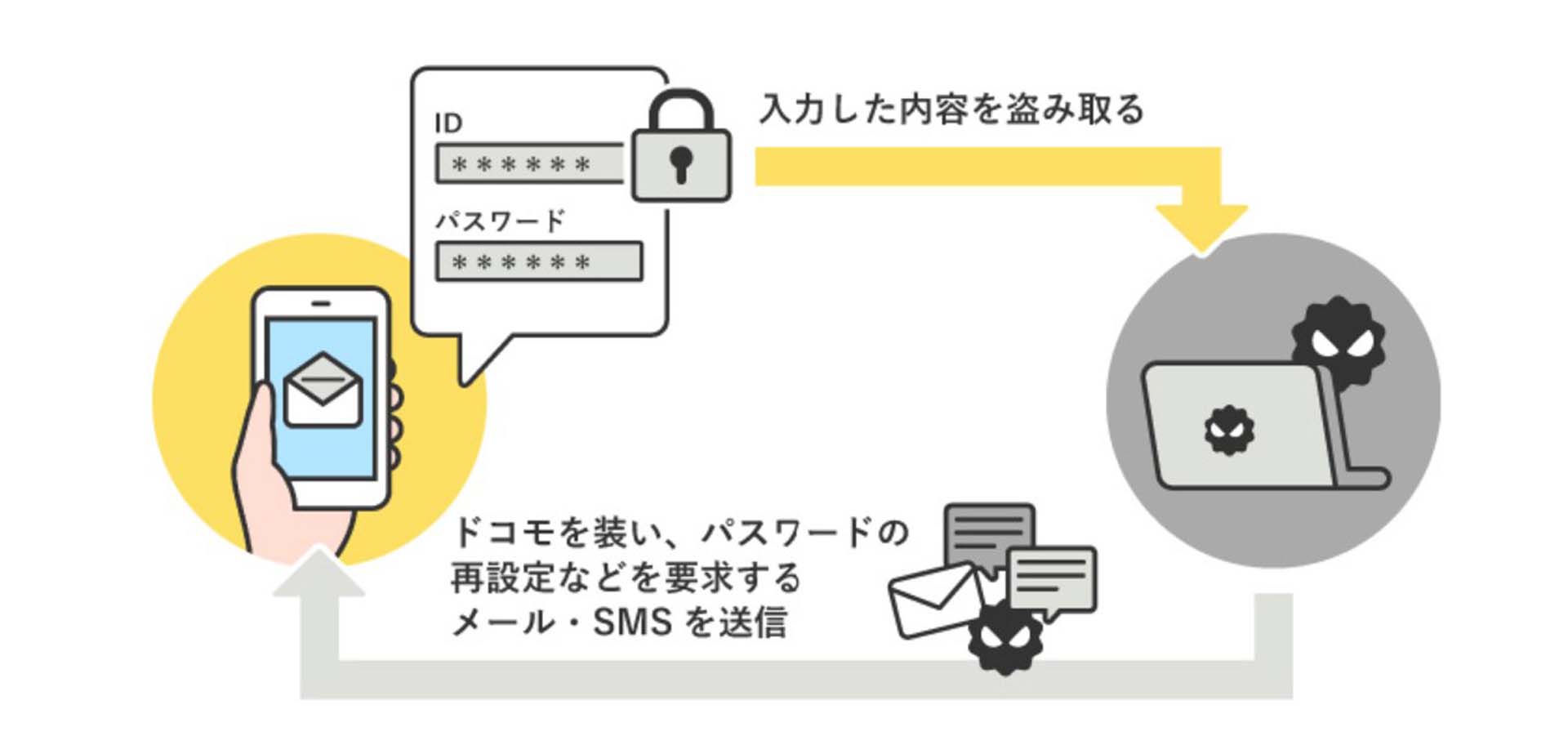

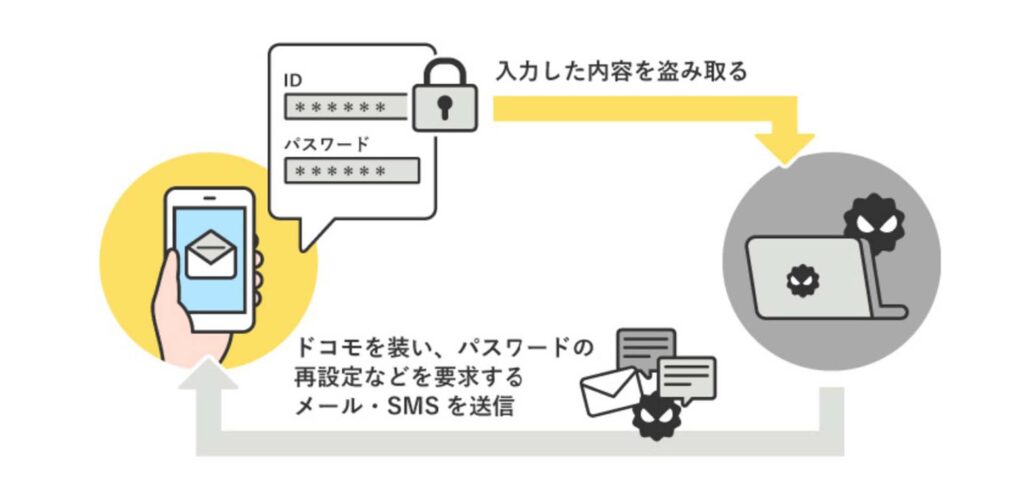

フィッシング詐欺とは、有名企業やサービスからのメール・SMSを装い、受信者に偽のウェブページにアクセスするよう仕向け、そのページにおいて「IDやパスワード」「クレジットカード番号」などの入力を要求し、情報を盗み取る行為をいいます。

<参考>フィッシング詐欺への対策について(NTTドコモ)

https://www.nttdocomo.co.jp/info/anti-phishing/

フィッシング詐欺の実例も公開されており、今までNTTドコモに寄せられた詐欺の実例「ドコモを装った迷惑メール本文の実例」「新型コロナウイルス関連」「ドコモの特典やサービスを装ったパターン」「「お客様の端末が不正利用された」との緊急連絡を装ったパターン」など、様々なパターンで紹介されています。

また、以下のような内容のSMS/メールを受信した場合、フィッシング詐欺を疑ってくださいと案内しています。

・不正利用や高額料金の発生など、不安を煽りリンク先URLや電話番号への性急なアクセスを促す内容

・送り状番号などの必要な情報が無い荷物の不在通知

・Amazon.co.jpなどのネット通販事業者、弁護士事務所、債権会社などを装った、身に覚えのない料金未払いに関する連絡

・身に覚えのない当選通知

・台風、地震などの大規模災害発生時に義援金を募るような内容

万が一、フィッシングサイトに個人情報を入力するなどしてしまった場合は、以下のURL「万が一被害にあったら」のページを確認して、早急に対応してくださと案内しています。

<参考>万が一被害に遭ったら(NTTドコモ)

https://www.nttdocomo.co.jp/info/anti-phishing/measure/?icid=CRP_INFO_anti-phishing_example_to_CRP_INFO_anti-phishing_measure

今回のようなSMSフィッシング詐欺にあっても、SMSを削除するだけで対応も可能ですが、もし身の覚えのない請求が来た時には「d払いお問合せダイヤル」以下の電話番号に連絡しましょう。

・d払いお問合せダイヤル:0120-613-360

・受付時間:24時間・年中無休(午後8時~午前9時は、決済サービスの利用停止のみ受付)

関連リンク

ドコモからのお知らせ

・【お客さまへの注意喚起】「NTTセキュリティ」などを装ったフィッシングSMSや不正なアプリによるドコモオンラインショップでのApp Store & iTunesギフトカード等の不正購入発生について(NTTドコモ)

https://www.nttdocomo.co.jp/info/notice/page/211002_00.html