【この記事はIT系ライター M氏 が書きました】

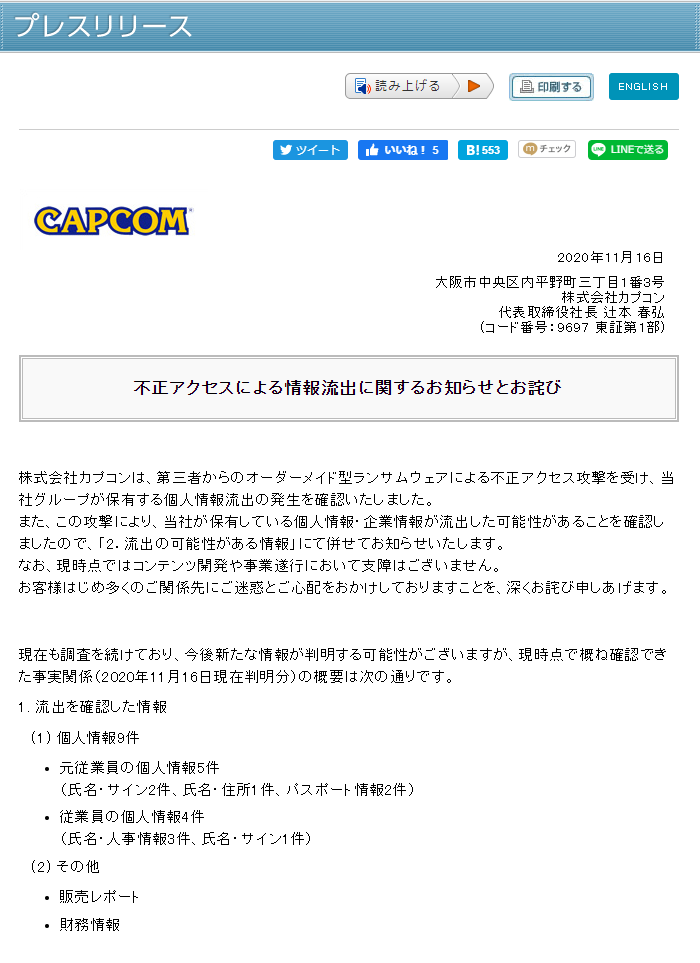

モンスターハンターやストリートファイターといった人気シリーズで知られているるゲームソフトメーカー カプコンはランサムウェアによる不正アクセス攻撃を受け、グループ企業が保有する個人情報・企業情報が流出した可能性があるとして、個人客および関係各社へお詫びと流出した情報についてのリリースを行いました。

ランサムウェアとはRansom(身代金)とSoftware(ソフトウェア)を組み合わせて作られた名称で、コンピューターウイルスの1種となります。このウイルスに感染するとパソコン内に保存しているデータが、勝手に暗号化され使用できない状態になったり、そのパソコンと接続されている別のストレージも暗号化される場合もあります。

その暗号を解除(復号化)するために身代金を要求する画面を表示します。今回カプコンは仮想通貨であるビットコインにて

1100万ドル(約11億円)の身代金の請求をされています。

■ランサムウェアによる攻撃発覚と対応の経緯

カプコンの発表によるランサムウェアによる攻撃発覚と対応の経緯は以下の通りです。

11月2日未明に社内システムへの接続障害を確認、システムを遮断し被害状況把握に着手

↓

この際の調査でカプコンを標的としたランサムウェアによる攻撃の存在であると判明。

↓

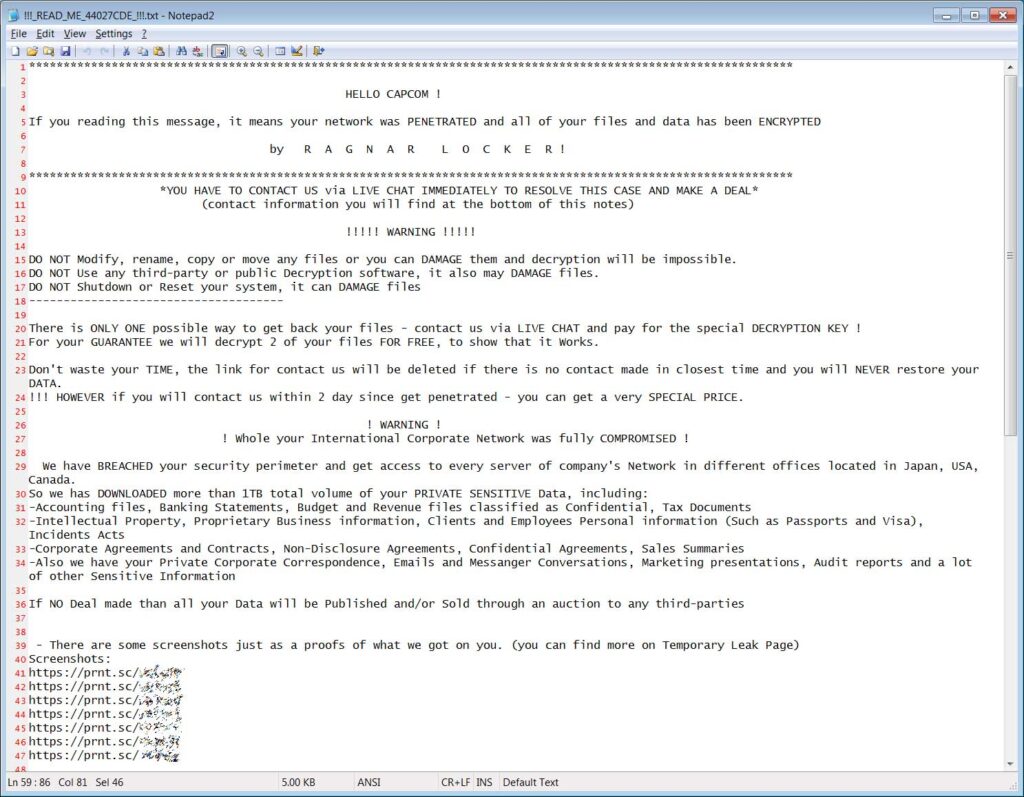

その後、「Ragnar Locker」を名乗る集団から暗号化されたデータの復号化のために

身代金を支払いの要求するメッセージを確認し、大阪府警に通報

↓

11月4日に「不正アクセスによるシステム障害発生に関するお知らせ」を公開

↓

11月12日に9件の個人情報および企業情報の流出を確認

↓

11月16日に流出した可能性のある情報と共に、ランサムウェアによる被害発生のプレスリリース

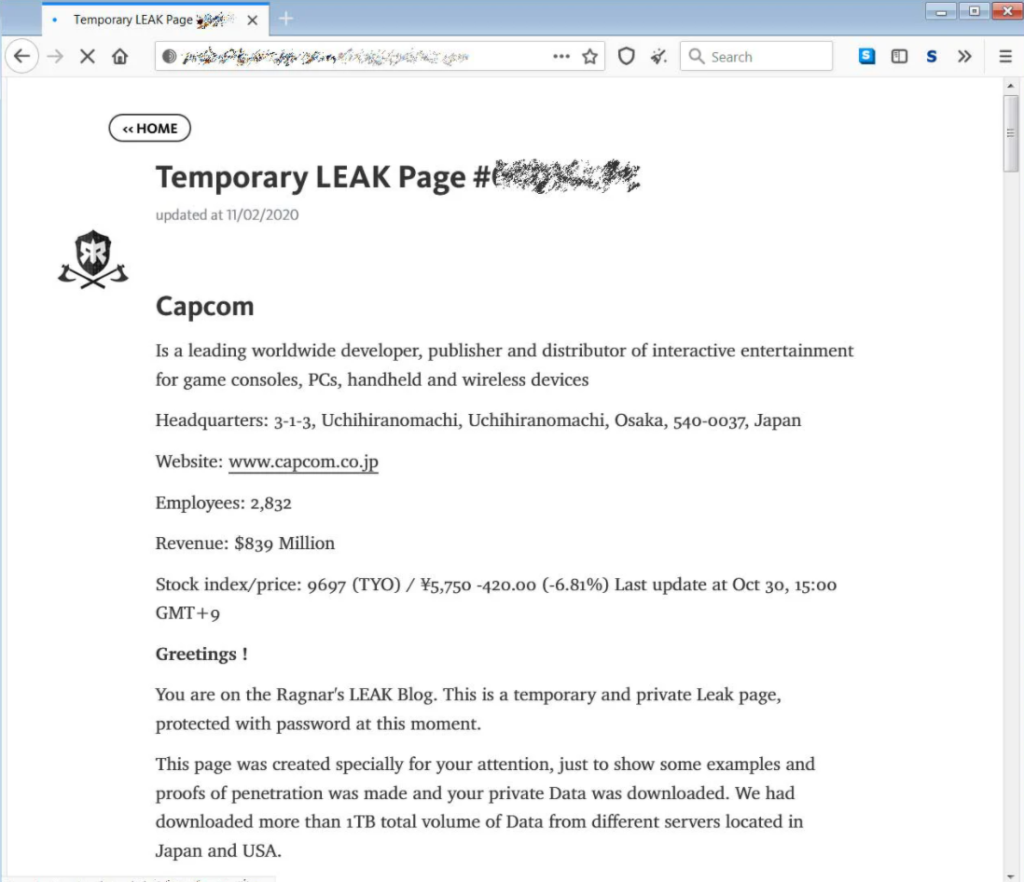

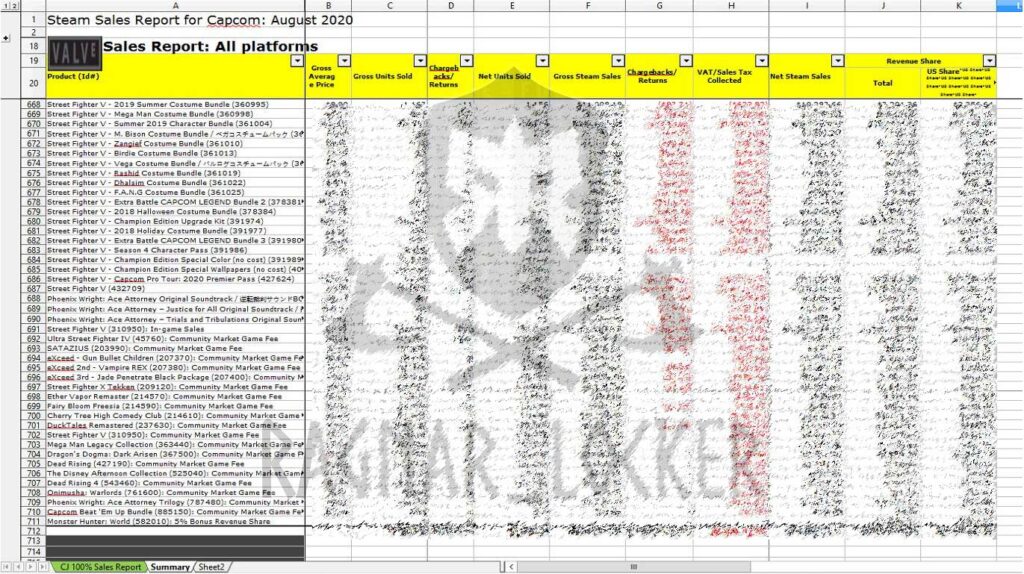

Ragnar Lockerは犯行の証明として、入手した従業員の個人情報、販売レポートや銀行取引明細といった企業情報のスクリーンショットを公開しています。この他にもカプコンから今後リリースされる予定のゲームタイトルの流出も報じられており、それにはバイオハザードやモンスターハンター、逆転裁判といった人気タイトルが含まれています。

Ragnar Lockerは過去にもポルトガルの多国籍エネルギー企業であるEnergias de Portugal(EDP)に対し大規模なハッキング攻撃行い、その際にも同程度の身代金を要求しています。また、イタリアの飲料メーカーであるダビデカンパリ・ミラノに対してもランサムウェアを用いた攻撃を仕掛けていたことが明らかになっています。

カプコンはシステム面での検証、サーバー再構築、復旧したサーバーを基に各部署に保存されていた情報の調査を継続し、外部のセキュリティ会社による検証、サイバーセキュリティ専門企業によるアドバイスを得る体制をとり、再発防止に努めるとしています。

11月16日現在、カプコンが把握しているとして発表されている流出情報はは下記の通りです。

■流出を確認した情報

・個人情報9件

元従業員の個人情報5件

(氏名・サイン2件、氏名・住所1件、パスポート情報2件)

従業員の個人情報4件

(氏名・人事情報3件、氏名・サイン1件)

・その他

販売レポート

財務情報

■流出の可能性がある情報

①個人情報(顧客・取引先等)最大約35万件

・国内 お客様相談室 家庭用ゲームサポート対応情報(約13万4千件)

氏名、住所、電話番号、メールアドレス

・北米 Capcom Store会員情報(約1万4千件)

氏名、生年月日、メールアドレス

・北米 eスポーツ運営サイト会員情報(約4千件)

氏名、メールアドレス、性別

・株主名簿情報(約4万件)

氏名、住所、株主番号、所有株式数

・退職者およびご家族情報(約2万8千件)、採用応募者情報(約12万5千件)

氏名、生年月日、住所、電話番号、メールアドレス、顔写真等

②個人情報(社員およびご関係者)

・人事情報(約1万4千人)

③企業情報

売上情報、取引先情報、営業資料、開発資料等

今回、カプコンが被害にあったランサムウェアは「オーダーメイド型ランサムウェア」と呼ばれるもので特定の標的を狙って巧妙にサーバ保存情報の暗号化やアクセスログの抹消を伴った「標的型攻撃」であったため、不正アクセスの調査と解析に時間がかかったということです。

なおカプコンではネット販売等における決済については全て外部委託しており、顧客のクレジットカード情報は保有していないためクレジットカード情報の流出は発生していないとのことです。

「個人情報及び企業情報の流出が確認された方」には個別に連絡を行い経緯と状況についての説明を行い、「個人情報の流出の可能性がある方」に対しては、カプコン社内にて今後も流出した情報の状況について引き続き調査に加え、専用の紹介窓口を設置、個別に対応を行うとしています。

■ランサムウェアの被害に遭わないために

ランサムウェアは企業を標的としたものだけでなく個人も被害に遭う可能性がある点には注意が必要です。

ランサムウェアの感染経路としては、悪意ある攻撃者が送付したメールの添付ファイルを開いたり、メール本文に記載されているリンク先をクリックしてしまう、といった事が考えられます。

また、第三者が実在するウェブサイトを改ざんし、ウェブサイトのアクセスしたユーザーをランサムウェアに感染させようとするといったケースも存在します。世界中で猛威をふるった「WannaCry」に代表されるようにランサムウェアによる被害はより広範囲に影響を及ぼすようになっています。ランサムウェアは亜種が生まれ、感染させようとする偽メールも実在の企業を騙り本物と見分けがつかないようなものが登場するなど、攻撃の手法がより巧妙化しています。

身に覚えのないメールを安易に開かない、怪しげなwebサイトにはアクセスしない、セキュリティソフトを導入し常に最新の状態にアップデートする、といった対策を常に心掛けるようにしましょう。

ランサムウェアに関しては、身代金を支払ったとしても実際にはデータの復号化が出来なかった、という例も多々発生しています。身代金の支払いにより、新たな被害発生の資金源となるという悪循環に陥る点も問題視されています。万が一、被害に遭った場合の備えとしてネットワークから切り離された独立した端末にバックアップを保存しておくのが非常に有効です。

ランサムウェアの被害は企業だけでなく個人にも起こりうることを常に意識し、被害を最小限に抑える体制を整えるようにしましょう。

関連サイト

IPA 独立行政法人 情報処理推進機構

「事業継続を脅かす新たなランサムウェア攻撃について」

https://www.ipa.go.jp/security/announce/2020-ransom.html

一般財団法人 日本サイバー犯罪対策センター

「ランサムウェアをめぐる状況について」

https://www.jc3.or.jp/info/nmransom.html