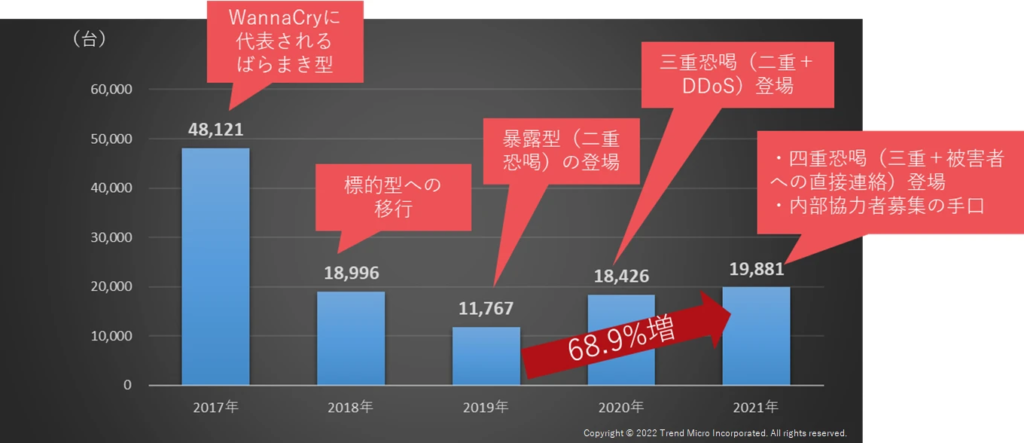

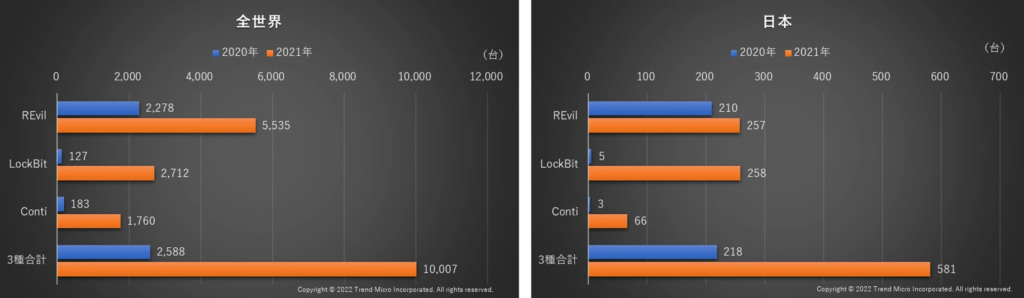

トレンドマイクロが、日本国内および海外における最新のセキュリティ動向を分析した報告書「2021年 年間セキュリティラウンドアップ: ~「サプライチェーン」を経由した攻撃と被害の連鎖~」を公開しています。同レポートでは、2021年の脅威動向の主なトピックとして、主要な標的型ランサムウェア3種(REvil(レビル)、LockBit(ロックビット)、Conti(コンティ))の検出台数が全世界で昨年比287%増に、日本だけでも167%増となったことを紹介しています。

また昨今のランサムウェア攻撃は、不特定多数の標的に感染させる「ばらまき型」の攻撃ではなく、標的組織を入念に調査した上で攻撃をおこなう「標的型ランサムウェア攻撃」が目立っているようです。

1. 主要な標的型ランサムウェア3種の検出台数が昨年比287%増に

日本の法人組織のランサムウェア検出台数は2019年~2021年の3年間で約7割増加しています。昨今のランサムウェア攻撃は、標的組織を入念に調査した上で攻撃を行う「標的型ランサムウェア攻撃」が顕著と言えます。

現在の標的型ランサムウェア攻撃で用いられる主要なランサムウェア3種(REvil(レビル)、LockBit(ロックビット)、Conti(コンティ))はともに増加傾向にあり、3種合計の増加率は、昨年比で全世界で287%増、日本だけでも167%増となりました。

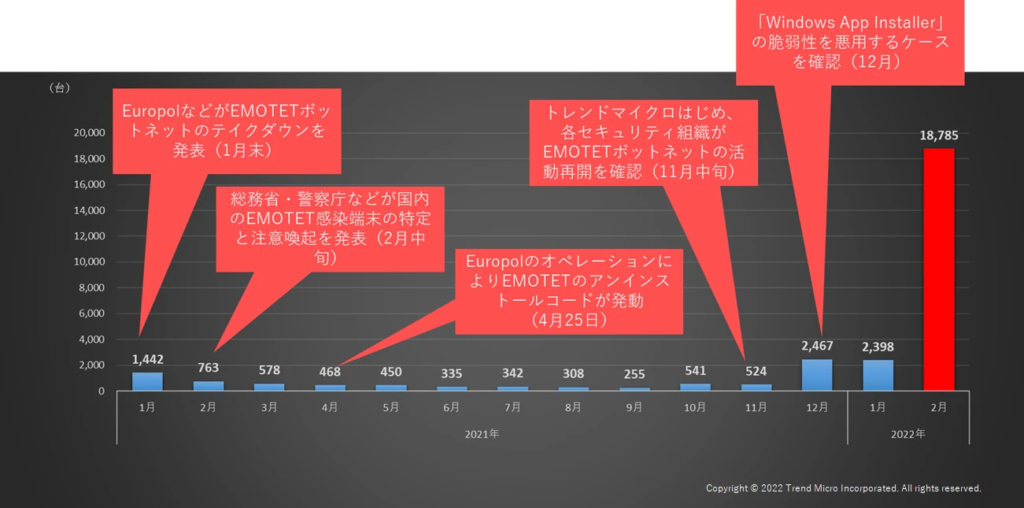

2. ボット型マルウェア「EMOTET」が復活

2021年1月下旬、ボット型マルウェア「EMOTET(エモテット)」が、ユーロポールを中心とした各国の法執行機関の連携によりテイクダウンされたことが公表されました。以降、EMOTETの活動は見られなくなっていたが、2021年11月にボットネットの活動再開をトレンドマイクロで確認。国内でも2021年12月よりマルウェアスパムによるEMOTETの拡散が拡大し、2021年12月の国内検出台数は2,400台以上に増加、2022年に入っても爆発的に検出台数が増加しています。

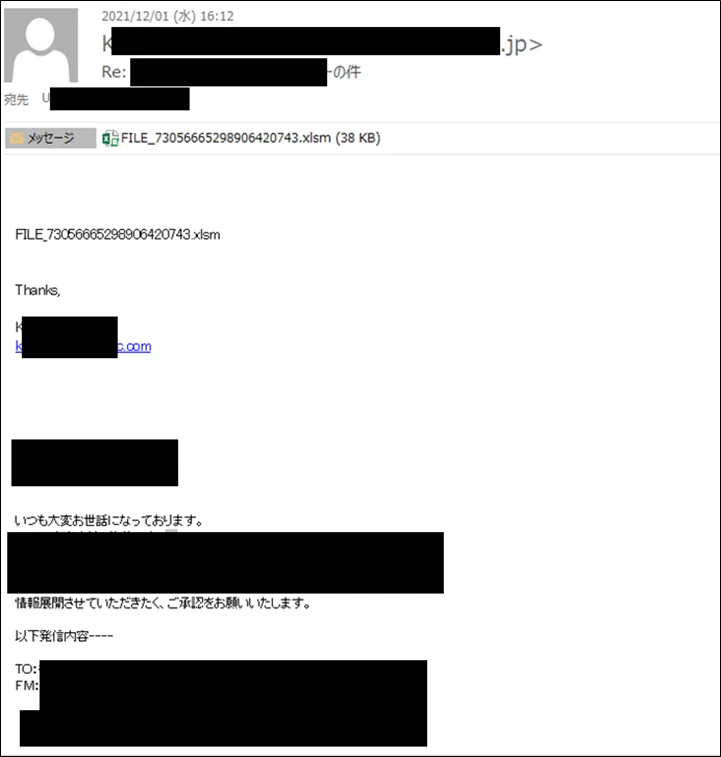

EMOTETは、感染した端末内に保存されているメールアドレスや送受信されたメール本文を窃取し、別のターゲットへの攻撃に悪用するほか(画面1)、Webブラウザに保存されているパスワードなどの情報も窃取します。

3. クラウドサービスの設定ミスによる潜在的な脅威が存在

クラウドサービスのAmazon Web Services(AWS)、Microsoft Azure(Azure)、Google Cloud Platform(GCP)などの設定ミスをチェックするトレンドマイクロのセキュリティ製品の統計データにおいて、設定ミス発生上位3位の設定ミス発生率を調査したところ、一番少ないサービスでも29%(AWS:Amazon EBS)で、一番多いサービスでは98%に上りました(GCP:Cloud IAM)。クラウドサービスの中では比較的歴史があるAWSの「Amazon S3」でも設定ミス発生率は35%あり、法人組織が利用しているクラウドサービスにおいて、多くの設定ミスがあることがうかがえます。

同レポートは全56ページで、目次は下記の通りです。

- ・はじめに

- ・2021 年脅威動向総括:「サプライチェーン」を経由した攻撃と被害の連鎖

- ・日本セキュリティラウンドアップ

- ・猛威を振るう「Human-Operated」ランサムウェア攻撃

- ・最大のメール経由脅威「EMOTET」のテイクダウンと復活

- ・広く一般の利用者を脅かす「詐欺」手法による攻撃

- ・グローバルセキュリティラウンドアップ

- ・基幹産業を狙う最新型ランサムウェア

- ・クラウドの脅威:設定ミスと詐欺メール

- ・強化された武器でより大きな獲物を狙う標的型攻撃

- ・脆弱性の増加に伴うパッチ未適用のリスク

- ・リモートワーカーを狙う新型コロナウイルス便乗の脅威

- ・2021 年年間の脅威概況

関連サイト

日本と海外の脅威動向を分析「2021年 年間セキュリティラウンドアップ」を公開(トレンドマイクロ)

https://www.trendmicro.com/ja_jp/about/press-release/2022/pr-20220406-01.html

2021年年間セキュリティラウンドアップ(トレンドマイクロ)

https://resources.trendmicro.com/jp-docdownload-form-m449-web-2021-annualsecurityreport.html